Geschichte der Kryptologie 1: Altertum

Kryptologie ist die Wissenschaft vom Verschlüsseln und Entschlüsseln von Informationen. Das Wort „kryptos“ stammt aus dem Griechischen und bedeutet „versteckt, verborgen, geheim“. Die erste Phase der Kryptologie reicht vom Altertum bis an den Anfang des 20. Jahrhunderts. In dieser Zeit wurden die Codes von Hand generiert – ein Mensch dachte sich also die entsprechende Technik aus und wandte sie an. Im ersten Teil dieser Serie werfen wir einen Blick auf die Verschlüsselungstechniken im Altertum.

Früheste Nachweise von Kryptografie

Die ersten Hinweise auf die Anwendung von Kryptografie gehen sehr weit zurück. In altägyptischer Zeit (ca. 3000 v. Chr.) wurden vor allem religiöse Inhalte verschlüsselt. Vermutlich sollte spezielles Geheimwissen der Priesterkaste nur eingeweihten Personen zugänglich sein.

Um 1500 v. Chr. fertigte ein babylonischer Töpfer eine Tontafel an, auf der er in veränderten Buchstaben (also Geheimzeichen) das Rezept einer speziellen Glasur notierte. Der Grund ist unklar, es könnte sein, dass er ein besonders hochwertiges Verfahren entwickelt hatte und dieses vor der Spionage durch die Konkurrenz schützen wollte.

Spartanisches Verschlüsselungswerkzeug: Skytale

Sehr früh nutzte der Mensch Hilfsmittel, um Geheimschriften anzufertigen. Im 5. Jh. v. Chr. erfanden die Spartaner die Skytale (griech.: „Stock, Stab“). Dieses Verschlüsselungsverfahren wurde vor allem für militärische Botschaften genutzt. Dabei wickelte man ein Leder- oder Pergamentband um einen Stab und schrieb die Nachricht längs des Stabes auf.

Wenn das Band danach abgewickelt wurde, fand sich darauf eine anscheinend willkürliche Reihe von Buchstaben. Nur wer einen Stab mit dem identischen Durchmesser besaß, konnte das Band wieder aufwickeln und erhielt so den richtigen Text. Der Schlüssel war in diesem Fall also der Stab.

Außerdem ließ sich diese Art der Geheimbotschaft auch noch gut verstecken: Die Nachrichten wurden von Boten von einem zum nächsten militärischen Befehlshaber transportiert. Dabei trug der Bote das Band getarnt als Gürtel. Den Stock zum Entschlüsseln besaßen nur die Befehlshaber.

Die hier angewendete Verschlüsselung nennt sich Transpositionsverfahren. Dabei bleiben die ursprünglichen Buchstaben der Nachricht erhalten, werden aber im Text an eine andere Stelle versetzt (transponiert).

Griechische und römische Geheimkommunikation

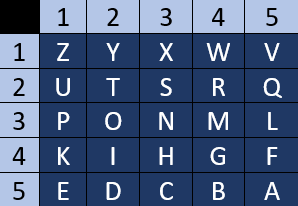

Der griechische Geschichtsschreiber Polybius (ca. 200 – 120 v. Chr.) beschrieb ein verschlüsseltes System der Nachrichtenübermittlung. Dabei kam eine monoalphabetische Substitution zum Einsatz. Es wurde also nur eine (mono) feste Anordnung von Buchstaben oder Symbolen (Alphabet) als Verschlüsselungsgrundlage genutzt, um die Zeichen eines Klartextes mit denen eines Geheimtextes zu ersetzen (substituieren).

Um Buchstaben in Zahlengruppen umzuwandeln, nutzt das Verfahren das sogenannte Polybius-Quadrat. Die Anordnung der Buchstaben des Alphabets kann frei bestimmt werden. Um die Verschlüsselung zu verstärken, wird oft eine zufällige Anordnung gewählt, über die nur beide Kommunikationspartner verfügen. Der Einfachheit halber wurde in diesem Beispiel ein rückwärts geschriebenes Alphabet genutzt (ohne J, da es im antiken Alphabet fehlt).

Um einen Buchstaben des Alphabets zu verschlüsseln, kombiniert man die Zahlen der Spalte und der Zeile, unter denen der Buchtstabe zu finden ist, zum Beispiel G = 44. Das Wort Geheim würde so zum Code 44 51 43 51 34. In der Antike wurden mit diesem Verfahren unter anderem Nachrichten optisch über größere Distanzen weitergegeben, indem Fackeln auf benachbarten Wachtürmen in die entsprechenden Positionen 1-5 gesteckt wurden.

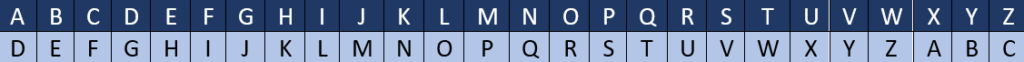

Auch beim vielleicht berühmtesten Chiffrierverfahren der Antike handelt es sich um eine monoalphabetische Substitution. Dieses Verfahren setzte um 50 v. Chr. der römische Feldherr Julius Caesar (100-44 v. Chr.) zur militärischen Kommunikation ein, deswegen trägt es bis heute den Namen Caesar-Chiffre.

Dabei verschob er die Buchstaben im Alphabet um drei Stellen: aus A wird D, aus B wird E usw. Ist das Geheimalphabet bei Z angekommen, beginnt es wieder von vorne: aus X wird A, aus Y wird B usw. Aus dem Wort Geheim wird auf diese Weise JHKHLM.

Wie knackt man antike Verschlüsselungsverfahren?

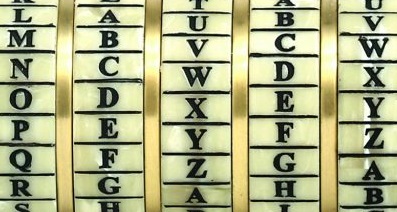

Die Kryptoanalyse befasst sich dem dem Entschlüsseln von kryptografischen Texten. Eine gute Möglichkeit der Entschlüsselung von monoalphabetischer Verschlüsselung ist die Mustersuche. Wenn Teile des Klartextes bekannt sind oder vermutet werden können, lässt sich nach ähnlichen Mustern im Geheimtext suchen. Die Suche wird durch die Tatsache vereinfacht, dass bei dem Verschlüsselungsverfahren jeder Buchstabe immer mit dem gleichen Geheimzeichen ersetzt wird.

Wenn man zum Beispiel weiß, dass Caesar einen verschlüsselten Brief an den Kommandeur der Stadt Lugdunum (Lyon) geschrieben hat, lässt sich dieses Wort wegen der auffälligen Anordnung der drei Us, die nach der Caesar-Chiffre zu X werden, leicht identifizieren. Wurde so das gesuchte Wort ausfindig gemacht und entschlüsselt, ergeben sich Rückschlüsse auf das Schema der Verschlüsselung des restlichen Textes. Weiß man also, das X=U ist, lässt sich das auf den ganzen Text übertragen.

Eine andere Möglichkeit, die monoalphabetische Verschlüsselung zu knacken, ist die Häufigkeitsanalyse. Dabei werden die Buchstaben einer Nachricht gezählt und ihre Häufigkeit notiert. Danach lassen sich Rückschlüsse auf das verwendete Alphabet ziehen.

Im Deutschen kommt zum Beispiel der Buchstabe E mit 17 % am häufigsten vor. Wenn im Geheimtext also ein anderer Buchstabe, etwa Q, eine ähnliche Häufigkeit aufweist, ist zu vermuten, dass E als Q verschlüsselt wurde. Je länger eine Nachricht ist, desto besser lässt sich die Häufigkeitsmethode anwenden. Bei kurzen Nachrichten dagegen ist es oft schwierig, eine statistisch auswertbare Häufigkeit zu ermitteln.

Autor: Florian Schimikowski

Veröffentlicht am: 25.03.2021